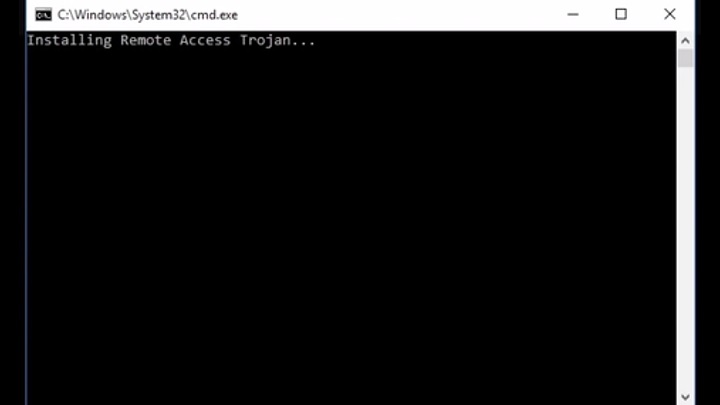

W serwisie oneupsecurity.com opublikowano ciekawą informację związaną z luką w grach korzystających z silnika Source, w tym Counter-Strike: Global Offensive i Team Fortress 2. Jedna z niedoróbek narzędzi SDK pozwalała na zdalne zainstalowanie złośliwego oprogramowania poprzez zabicie swojej ofiary w grze.

Kamil Zwijacz

Jak donosi redakcja serwisu oneupsecurity.com (dzięki, sekurak), gry korzystające z silnika Source, czyli np. niesamowicie popularne Counter-Strike: Global Offensive czy Team Fortress 2, pozwalały na zdalne wprowadzenie na komputerze użytkownika złośliwego oprogramowania. Wszystko przez narzędzia SDK zawierające lukę w buffer overflow (przepełnienie bufora). Pozwalała ona na podmienienie oryginalnego pliku ragdoll na spreparowany model. Oznacza to, że grając na niestandardowej mapie czy podejrzanym serwerze, można było narazić się na atak, np. zostając zastrzelonym. Valve na szczęście zareagowało bardzo szybko i już jakiś czas temu zaktualizowało swoje produkcje, ale jeżeli gracie w tytuły tej firmy, to czujcie się ostrzeżeni.

Dziękujemy za przeczytanie artykułu.

Ustaw GRYOnline.pl jako preferowane źródło wiadomości w Google

GRYOnline

Gracze

Steam

OpenCritic

GRYOnline

Gracze

Steam

23