Czy hakerzy mają moje konto - Have I Been Pwned. Sprawdź, kto mógł zhakować Twoje konto

- Jak sprawdzić, czy gdzieś wyciekły nasze dane osobowe?

- Czy hakerzy mają moje konto - Have I Been Pwned

- Bezpieczeństwo danych na Facebooku

- Bezpieczeństwo konta Google

- Które strony internetowe są bezpieczne

Czy hakerzy mają moje konto - Have I Been Pwned

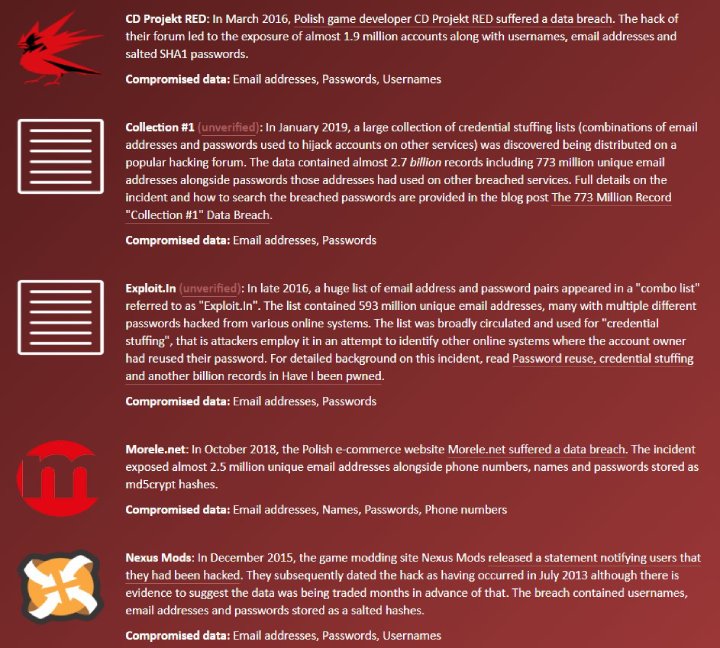

Informacje o wyciekach zbiera m.in. projekt Have I Been Pwned. Jego strona internetowa to miejsce umożliwiające sprawdzenie, czy nasz adres e-mail dostał się w niepowołane ręce. Jeśli faktycznie do tego doszło, uzyskamy szczegółowe informacje na temat źródła i czasu wycieku oraz rodzaju przejętych danych.

Wystarczy, że wejdziemy na stronę haveibeenpwned.com i w polu wyszukiwania wpiszemy nasz adres poczty elektronicznej.

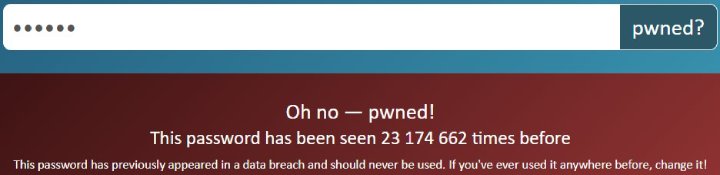

Pwned Passwords

Pwned Passwords jest częścią Have I Been Pwned. Narzędzie online umożliwia sprawdzenie listy przecieków pod kątem wykradzionych haseł. Zdobycie przez hakera naszego kodu dostępu stwarza ogromne zagrożenie. Znacznie częściej dochodzi jednak do przejęcia kluczy w zaszyfrowanej postaci. Ich odkodowanie zajmuje sporo czasu lub jest niemożliwe.

Jeśli okaże się, że nasze hasło wyciekło w takiej formie, w jakiej wpisujemy je podczas logowania, powinna zapalić się nam czerwona lampka. Jeśli dojdzie do najgorszego, najbardziej oberwą osoby używające jednego hasła do wielu serwisów. Taka sytuacja to istne El Dorado dla hakera.

Narzędzie, które znajdziemy pod tym adresem, przyda się głównie w przypadku, gdy używamy tylko jednego hasła dla wielu kont użytkownika. W takiej sytuacji informacja o bezpieczeństwie kodu dostępu jest najbardziej kluczowa.

Internauci korzystający z unikalnych haseł dla każdego z serwisów, spędzą sporo czasu na sprawdzaniu, czy któreś z nich wyciekło, ale z całą pewnością warto go poświecić. Jeśli któryś klucz został złamany, konieczna będzie zmiana hasła na nowe i to najlepiej różniące się jak najbardziej od tego przejętego przez cyberprzestępcę. W nowym nie powinny znaleźć się fragmenty starego hasła. Ważne jest wymyślenie zupełnie innej reguły, która będzie stać za jego powstaniem.

Baza Pwned Passwords zawiera ponad pół miliarda haseł ujawnionych w wyniku incydentów naruszenia danych. Jeśli nasze hasło nie znajduje się na czarnej liście, nie ma żadnej potrzeby jego zmiany. Ba, jest to wręcz odradzane. Tematem regularnej zmiany danych dostępowych zajęły się służby specjalne. Jeden z wniosków w raporcie podsumowującym badanie mówi o tym, że im częściej zmieniamy hasło, tym bardziej jesteśmy narażeni na ataki hakera. Jak to możliwe? Systemy bezpieczeństwa (obecne głównie w korporacjach) zmuszające do zmiany danych dostępowych powodują, że ludzie poddani przymusowi bardzo często tworzą nowe klucze podobne do tych poprzednich. Jest to najczęściej spowodowane brakiem świeżego pomysłu.

BreachAlarm

BreachAlarm tak samo, jak Have I Been Pwned wymaga podania naszego e-maila. Następnie narzędzie sprawdza, czy do sieci nie wyciekły hasła powiązane z podanym adresem poczty elektronicznej. Dowiemy się nie tylko, ile razy nasz klucz dostał się w niepowołane ręce, ale także, kiedy doszło do ostatniego incydentu. Warto wspomnieć, że na adres wpisany na stronie breachalarm.com przychodzi powiadomienie o wykonaniu tej akcji. Jeśli dostaniemy je pomimo tego, że to nie my sprawdzaliśmy bezpieczeństwo naszych danych, oznacza to, że zrobił to ktoś trzeci.

Narzędzie okazuje się przydatne nie tylko dla użytkowników indywidualnych, ale również dla firm zainteresowanych otrzymywaniem alertów dotyczących naruszeń bezpieczeństwa. Usługa dla przedsiębiorstw jest płatna. W jej ramach firmy są informowane w czasie rzeczywistym o każdym przypadku naruszenia danych, w którym pojawiły się konta e-mail należące do niej lub dane uwierzytelniające pracowników. BreachAlarm ma w swojej ofercie liczne plany pozwalające na wybranie różnych poziomów wsparcia w ramach obsługi klienta.

DeHashed

DeHashed działa w podobny sposób, jak wcześniejsze narzędzia z tą różnicą, że projekt nie skupia się jedynie na adresach e-mail lub hasłach. W wyszukiwarce dostępnej na dehashed.com możemy wpisać w zasadzie wszystko – adres poczty elektronicznej, hasło, nazwisko, nazwę użytkownika itp.

Uwaga! Za darmo nie uzyskamy dostępu do wszystkich informacji. Szczegóły dotyczące wycieków, w których pojawiły się nasze dane, wyświetlą się jedynie wtedy, kiedy zdecydujemy się zapłacić.