Wojna totalna z piratami - historia zabezpieczeń DRM

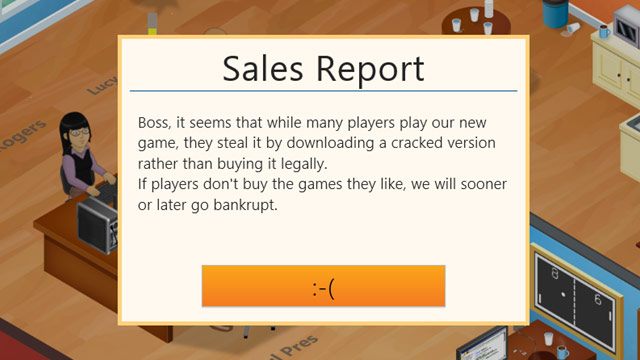

DRM to czasem niezwykle skuteczna forma zabezpieczenia gry przed piratami. Jest to jednak wojna totalna, bo narzędzie często zbiera więcej ofiar wśród niewinnych użytkowników. Jak wyglądała ewolucja DRM?

Przez większość znanej nam historii pirat miał łódź, szablę, drewnianą nogę i papugę na ramieniu, a jego ulubionym surowcem było złoto. Od kilku dekad jednak pirat ma inne oblicze (i nie chodzi o oblicze drogowe). Jeden jest chudy, inny gruby, jeden ma okulary, inny psa, a każdy komputer i internet, zaś surowiec ze świecącego kruszcu zmienił się w bajty składające się na wszystko, co można zapisać na dysku. Jak z tym walczyć? Twórcy oprogramowania, a w szczególności gier, mają swoją tajną broń. DRM – Digital Rights Management, czyli „zarządzanie cyfrowymi prawami”.

Oczywiście DRM nie wyczerpuje tematu zabezpieczeń antypirackich, ale ostatnimi czasy to właśnie ten skrót stał się synonimem działań mających utrudnić „piracenie” oprogramowania i to właśnie nim zajmę się w tym tekście. Samo zjawisko kopiowania gier czy programów jest w zasadzie tak stare jak cała branża, a pierwsze sposoby na uniemożliwienie tworzenia dodatkowych kopii danego dzieła były jednocześnie dziwne, pomysłowe, zabawne i denerwujące (to ostatnie jest zresztą aktualne do dzisiaj).

Początkowo kopiowano wszystko bez mrugnięcia okiem – papierowe taśmy do komputerów Altair czy magnetofonowe kasety z oprogramowaniem – albo nie kopiowano wcale, bo koszt maszyn do tego przeznaczonych oraz samych nośników był zbyt wysoki. Wraz z upowszechnieniem się dyskietek pojawiły się pierwsze sposoby na zabezpieczanie nagranej na nich zawartości. Np. pierwsza pecetowa gra w historii, Microsoft Adventure z 1981 roku (wcześniej istniejąca jako Collosal Cave na komputer PDP-10), posiadała tzw. bad sectory, których obecność na dyskietce pozwalała maszynie sprawdzić, czy nośnik był oryginalny. Oczywiście tego typu zabezpieczenie błyskawicznie doczekało się narzędzia pozwalającego je zneutralizować – była nim kopiarka Locksmith. Proces tworzenia zabezpieczenia przed kopiowaniem i szybkiego jego łamania rozpoczął się więc dobre trzy i pół dekady temu i trwa do dziś. O różnego rodzaju mniej lub bardziej ciekawych sposobach na utrudnienie życia piratom przeczytacie w ramkach. W samym tekście skupię się na tych narzędziach, które pojawiły się w XXI wieku.

Przed DRM #1 – instrukcje

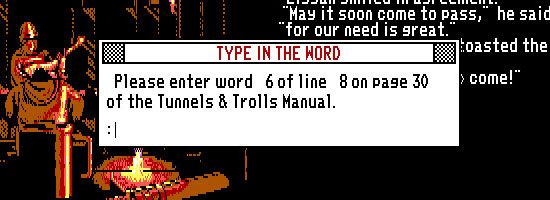

Dawno, dawno temu, gdy o internecie jeszcze nie marzono, twórcy zabezpieczali się przed kopiowaniem swoich gier, wymuszając na graczach szukanie konkretnego słowa lub znaku w dołączanej do nośnika instrukcji. Jedną z pierwszych produkcji korzystających z tego patentu, było Elite z 1984 roku, a jedną z ostatnich nasza rodzima Liga Polska Manager z 1997. Oczywiście instrukcję zawsze można było skserować, pojawiały się więc wynalazki w rodzaju bardzo malutkiej książeczki z mnóstwem stron dołączonej do Alone in the Dark, co dość skutecznie odstraszało od żmudnej czynności papierowego kopiowania.

SafeDisc, SecoROM i StarForce

Jestem pewien, że każdy z was słyszał przynajmniej o jednym z tych systemów, których zasada działania opiera się na dołączaniu unikatowego cyfrowego podpisu do oryginalnych nośników z grą, które mają być bardzo trudne do skopiowania (SafeDisc), sprawdzaniu fizycznej lokalizacji danych na dysku (SecuROM) czy liczeniu ilości sektorów na płycie (StarForce). To oczywiście tylko czubek góry lodowej, bo rzeczywistość była bardziej skomplikowana tak dla piratów, jak i uczciwych graczy.

SafeDisc okazał się względnie mało denerwujący, ale i mało skuteczny – potwierdzanie obecności cyfrowego podpisu na płycie trwało krótko, a program bez problemów się uruchamiał (oczywiście wymagało to obecności oryginalnej płyty w napędzie), zaś po odinstalowaniu wszystko było w jak najlepszym porządku. Sposobem na walkę z tym systemem okazały się emulatory napędów typu Daemon Tools czy Alcohol 120%, które później były wykrywane przez kolejne wersje SafeDiska, co z kolei wymuszało instalację programu do ukrywania emulatora. Dużo zachodu, ale SafeDisc nigdy wielkim problemem nie był, ku niezadowoleniu twórców oprogramowania.