Najnowszy flagowy produkt firmy Nvidia oprócz imponującej wydajności w grach lub aplikacjach pokazuje również swoją ciemną stronę.

Łamacz haseł i deweloper, Sam Croley, opublikował na swoim Twitterze wyniki benchmarków wskazujące na to, że RTX 4090 to niezła maszyna do zdobywania haseł. I zarazem bardzo niebezpieczna.

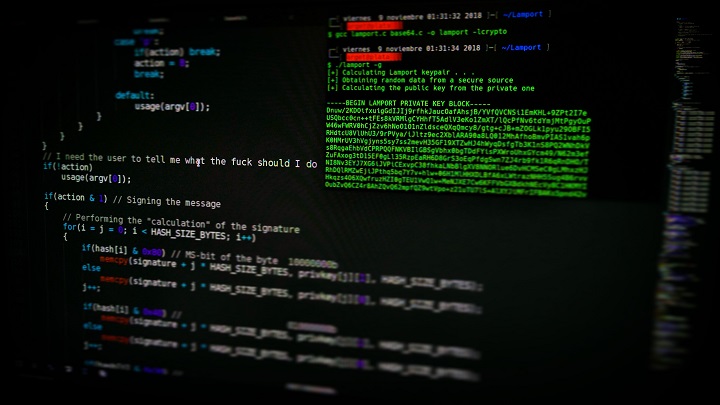

Testy zostały wykonane przy użyciu narzędzia HashCat, służącego do łamania zabezpieczeń. Świetne wyniki nie powinny jednak być zaskoczeniem, ponieważ obecnie najwydajniejsza karta z rodziny Ada Lovelace przoduje we wszystkich rankingach i benchmarkach. Okazuje się, że RTX 4090 jest ponad dwukrotnie szybszy w łamaniu haseł niż RTX 3090, a to wszystko przy zastosowaniu praktycznie dowolnego algorytmu.

Oszacowano również, że odpowiednio przygotowany system do pozyskiwania haseł jest w stanie złamać szyfr o długości ośmiu znaków w około 48 minut! O ile nie jest to proste hasło w stylu „12345678”, bo wtedy cały proces będzie błyskawiczny. Co prawda byłby to dość drogi projekt, ponieważ potrzebne jest użycie ośmiu kart graficznych RTX 4090 o łącznej wartości ponad 77 000 zł (obecnie cena jednej sztuki na polskim rynku zaczyna się 9 699 zł). Jednak dla cyberprzestępców prawdopodobnie nie jest to bariera nie do przekroczenia.

Osiągów RTX-a 4090 nie można bagatelizować, jednak nie oznacza to całkowitej anarchii w systemach zabezpieczeń. Jeśli ktoś z Was używa stosunkowo prostego hasła lub co gorsza tego samego na kilku witrynach, do ich kradzieży nie będzie konieczne posiadanie GPU za blisko 10 tys. zł. Już sporo tańsze systemy są w stanie pokonać proste szyfry. Oznacza to, że w momencie, w którym w zasadzie każdy człowiek z nieco zasobniejszym problemem może złamać popularne hasła. Wydaje się, że to najwyższy czas, żeby zacząć używać bardziej skomplikowanych szyfrów lub przesiąść się na menedżera haseł (chociaż tutaj wiele osób ma ograniczone zaufanie do producentów oprogramowania).

Croley odpowiedział również na pytanie, które padło w wątku na Twitterze, dotyczące złamania 15 znakowego hasła NTLM (NT Lan Manager)

Jeśli jest wygenerowane losowo za pomocą czegoś takiego jak menedżer haseł, to jest zbyt długie. W obecnym, pełnym zestawie znaków jest ich 95, a 95 do potęgi 15, to zbyt dużo znaków, aby ktoś mógł je złamać. Tak naprawdę nie ma znaczenia, ile ktoś ma 4090-tek lub kim by nie był, to po prostu za dużo. - Sam Croley

Może cię zainteresować:

Dziękujemy za przeczytanie artykułu.

Ustaw GRYOnline.pl jako preferowane źródło wiadomości w Google

14

Autor: Kamil Sulej

Student dziennikarstwa, któremu od najmłodszych lat towarzyszą gry komputerowe. Jego zamiłowanie do technologii pozwoliło mu odnaleźć się w GRYOnline.pl, gdzie zajmuje się tematyką technologiczną, a za sprawą pisania dla Cooldown.pl coraz bardziej zagłębia się w świat influencerów, Minecrafta oraz e-sportu. Przygodę z grami wideo zaczął od PS1 oraz taniego klona Pegasusa. Od tamtej pory nie wyobraża sobie życia bez gier, a jego szczególnymi ulubieńcami są seria Metro (w tym także książkowa), stare Need For Speedy oraz GTA 4. Jego największą pasją jest Formuła 1. Ponadto w czasie wolnym uwielbia wsłuchiwać się w brzmienia rosyjskiego rocka, który według niego emanuje wyjątkowym klimatem i energią.