autor: Miriam Moszczyńska

Pegasus w Polsce. Służby śledziły Romana Giertycha

Oprogramowanie szpiegowskie Pegasus znów zawitało do debaty publicznej. Tym razem za jego pomocą mieli być podsłuchiwani Roman Giertych oraz wielu innych polityków.

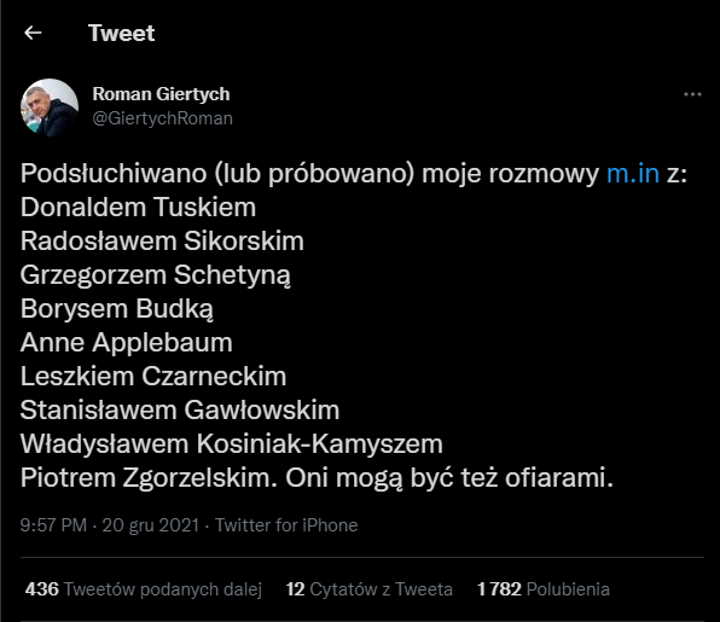

Kwestia szpiegowania pojawia się w Internecie co jakiś czas. Raz dotycząc zwykłych użytkowników, innym razem osób publicznych. Druga z wymienionych możliwości miała miejsce ostatnio, kiedy to Associated Press ujawniło sprawę podsłuchu Romana Giertycha oraz Ewy Wrzosek za pomocą programu szpiegowskiego Pegasus.

Może Cię zainteresować:

- Najlepszy darmowy antywirus | Top 10 na 2021 rok

- O czym musisz pamiętać, składając swój pierwszy komputer

- Darmowy e-mail, z czego warto korzystać w 2021 roku

Bynajmniej nie chodzi tutaj o konsolę. Noszący nazwę mitycznego stworzenia system został opracowany przez izraelską firmę NSO, która zajmuje się tworzeniem broni cybernetycznej. Pierwsze doniesienia o wykorzystaniu Pegasusa pojawiły się w 2016 roku i od tego momentu sprawa oprogramowania co jakiś czas wraca do mediów.

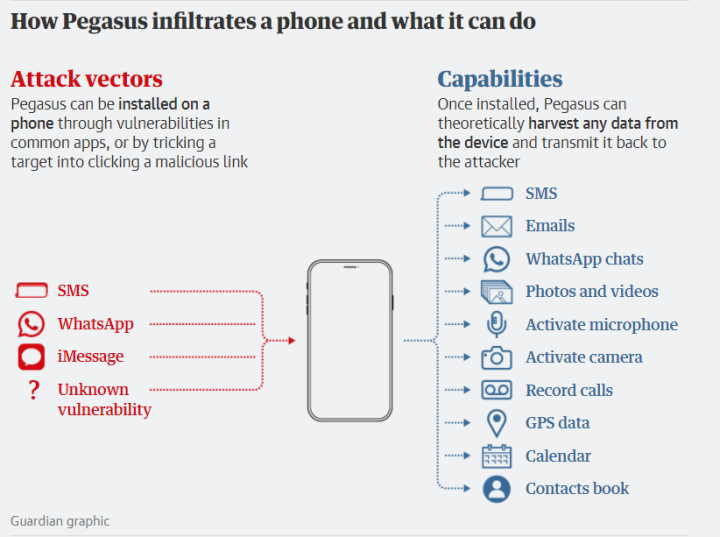

Jak Pegasus trafia na telefony? Otóż może się to stać przez nieostrożność użytkownika, gdy np. wejdzie on w podejrzany link. Do zainfekowania urządzenia może również dojść w trakcie korzystania ze zwykłych funkcji pokroju galerii zdjęć czy wiadomości. Na tym się jednak nie kończy, ponieważ Pegasus może uzyskać dostęp do telefonu również bez „pomocy” użytkownika; dzieje się to za sprawą błędów w oprogramowaniu systemu. Warto tutaj wspomnieć, że na atak narażone są zarówno urządzenia oparte na Androidzie, jak i iOS-ie.

To, jakie informacje można pozyskać dzięki Pegasusowi, idealnie przedstawia powyższa grafika. Przez dostęp do różnych komunikatorów oprogramowanie może nie tylko przejąć rejestr rozmów czy wiadomości w domyślnych aplikacjach, ale także odczytywać nasze e-maile oraz „dobrać się” do mikrofonu czy lokalizacji. Jednak najgorsze jest to, że w zależności od potrzeb klienta, NSO może zdobywać jeszcze więcej informacji.

Jeśli obawiacie się, że Wasz telefon może zostać zainfekowany, to raczej nie macie do tego podstaw. Oczywiście o ile nie jesteście prezydentem, politykiem, liderem biznesowym (takich przypadków dowiedziono w badaniu) lub członkiem organizacji terrorystycznej. Dodatkowo według informacji, jakimi podzieliło się NSO, firma współpracuje jedynie z agencjami rządowymi, zatem zwykli, szarzy użytkownicy raczej mogą spać spokojnie.

Firma jest dostawcą oprogramowania, nie obsługuje technologii ani nie jest wtajemniczona w to, kim są cele i jakie dane gromadzą klienci – powiedział rzecznik prasowy NSO.