WhatsApp traci miliony użytkowników, ale zyskuje nowego wirusa

Sytuacja wymknęła się spod kontroli i w efekcie zmiany zostały przełożone na 15 maja. W oficjalnym komunikacie czytamy, że „najnowsza aktualizacja może wywołać dezorientację”, a dodatkowy czas pozwoli firmie „wyjaśnić wątpliwości dotyczące pojawiających się błędnych informacji”.

Warto zwrócić uwagę, że się nie wycofali z tych zmian, tylko przełożyli. Prawdopodobnie z nadzieją, że do tego czasu sprawa się znudzi i zdąży przycichnąć. A wyjaśnić wątpliwości rozumiałbym tu jako zamotać jak się tylko da i przekonać znów ludzi, że nie ma się czym przejmować.

Całość działa dzięki dostępowi do powiadomień – uprawnieniu, które nadajemy złośliwej aplikacji po instalacji. W ten sposób hakerzy wykorzystują funkcję szybkich odpowiedzi wysyłanych bezpośrednio w powiadomieniu, bez konieczności otwierania aplikacji.

Czyli dla odmiany raz starszy, bardziej dziurawy system się okazuje lepszy. Stare Androidy nie mają szybkich odpowiedzi, więc jeśli ten malware nie wykorzystuje wtedy innej techniki, to przynajmniej się z takiego urządzenia nie rozprzestrzeni na inne.

"Twórcy Signala i Telegrama zacierają ręce" - służby specjalne też bo od dawna mają wejście i do WhatsApp i do Signal i do Telegram...

Już to kiedyś pisałem, ale powtórzę. Demoty to naprawdę nie jest wiarygodne źródło informacji o cyberbezpieczeństwie.

"Żaden z komunikatorów nie umożliwia sprawdzenia czy telefon nie jest zainfekowany złośliwym oprogramowaniem"

A ja się pytam, dlaczego miałby to robić? Komunikator służy do komunikacji i zabezpiecza dane w TRANSPORCIE. Nie jest ani programem do szyfrowania dysku, ani tym bardziej antywirusem. Jak kupuję lodówkę, nie wymagam, żeby robiła też pranie. Jak kupuję Ferrari, to nie mogę narzekać, że mi w polu pługa nie chce uciągnąć.

Niektórzy myślą, że jak używają komunikatora, określanego jako "bezpieczny" to są bezpieczni całkowicie, albo w ogóle. A prawda jest taka, że zabezpieczenie urządzenia końcowego to odpowiedzialność użytkownika. Sam musi pamiętać o aktualizacjach systemu i programów, antywirusach, ustawieniu hasła i zaszyfrowaniu dysku.

"Biorąc pod uwagę lokalizację serwerów [...] wystarczy ułamek sekundy, by dane użytkownika, które trafiają na serwer usługodawcy zostały skopiowane i przekazane osobie trzeciej."

No tu ma trochę racji, ale też się myli. Jeśli chodzi o Telegram, prawda. Jego model działania opiera się na chmurze, bez szyfrowania e2e (z wyjątkiem secret chat), więc ciekawscy pracownicy Telegrama i potencjalnie służby oraz hakerzy mają dostęp do prawie wszystkiego.

W WhatsAppie już jest lepiej, bo treść jest szyfrowana end-to-end, więc masowy dostęp FB i służby mają tylko do metadanych (kto z kim, kiedy i jak długo rozmawiał), z których można i tak się bardzo dużo dowiedzieć. Tylne furtki, czy niecelowe podatności (które prawie na pewno w WA istnieją), których można by użyć do poznania treści rozmów, nie są wykorzystywane na masową skalę (żeby nie zostały przedwcześnie wykryte i spalone), tylko indywidualnie, dla wartościowych celów.

O Viberze niewiele mogę powiedzieć, poza tym, że nie ma najlepszej reputacji, jeśli chodzi o prywatność, mimo, że ma ponoć dobry algorytm szyfrowania.

W Signal wszystkie wiadomości są szyfrowane e2e, a ilość metadanych minimalizowana.

Podsumowując, w swojej wypowiedzi pan pułkownik strasznie miesza bzdury z półprawdami i albo zwyczajnie chciał przedstawić sprawę prostym, zrozumiałym językiem, i za bardzo uprościł sprawę, albo już wiemy, dlaczego jest BYŁYM szefem agencji wywiadu.

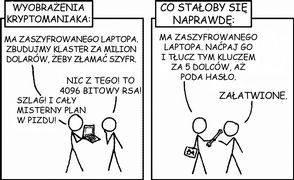

Dodam jeszcze, że jeśli ktoś się znajdzie na celowniku służb i jest bardzo wartościowym celem, to zawsze się na niego znajdzie jakiś sposób. Po prostu jest zbyt wiele możliwości, żeby jeden człowiek miał szanse się przed nimi wszystkimi zabezpieczyć. A jak nie pomogą zwykłe metody, zawsze pozostaje kryptoanaliza metodą gumowej pałki.